O Departamento de Justiça dos EUA indiciado Kevin Tyler Martin, funcionário da DigitalMint, e ex-funcionário não identificado da DigitalMint no mês passado por três acusações de invasão de computador e extorsão. Os promotores acusaram eles e Ryan Clifford Goldberg, ex-gerente de resposta a incidentes da Sygnia, de conduzir ataques de ransomware contra pelo menos cinco empresas dos EUA, hackeando sistemas, roubando dados confidenciais e implantando malware do grupo ALPHV/BlackCat. Martin e o indivíduo não identificado trabalharam como negociadores de ransomware na DigitalMint, uma empresa de segurança cibernética que auxilia vítimas na negociação de pagamentos a hackers. Goldberg atuou na resposta a incidentes na Sygnia, outra empresa de segurança cibernética. As acusações resultam de um esquema em que estes indivíduos alegadamente se voltaram contra as suas funções profissionais para perpetrarem eles próprios os ataques. Eles visaram redes corporativas para se infiltrar e extrair informações confidenciais e, em seguida, criptografaram os dados usando ferramentas de ransomware fornecidas pela ALPHV/BlackCat. O grupo ALPHV/BlackCat funciona através de um modelo de ransomware como serviço. Nesse acordo, a gangue cria o malware de criptografia de arquivos projetado para roubar e embaralhar os dados das vítimas. Afiliados, incluindo os indivíduos indiciados, executam as invasões e instalam o ransomware nos sistemas afetados. Uma vez pagos os resgates, a quadrilha recolhe uma parte dos lucros, distribuindo o restante aos afiliados que realizaram as operações. Uma declaração do FBI enviado em setembro detalha que os perpetradores obtiveram mais de US$ 1,2 milhão em pagamentos de resgate de uma única vítima, identificada como um fabricante de dispositivos médicos localizado na Flórida. Este pagamento resultou da implantação bem-sucedida do ransomware, que bloqueou o acesso a dados críticos até que o resgate fosse transferido. A declaração descreve os métodos técnicos utilizados, incluindo o acesso não autorizado aos servidores da empresa e a subsequente exfiltração de dados antes da criptografia. Alvos adicionais incluíam um fabricante de drones com sede na Virgínia e uma empresa farmacêutica com sede em Maryland. Esses ataques seguiram um padrão semelhante, envolvendo penetração inicial na rede, roubo de dados e implantação de ransomware. A empresa da Virgínia é especializada em veículos aéreos não tripulados para diversos setores, enquanto a empresa de Maryland desenvolve medicamentos e conduz operações de pesquisa. O esquema afetou pelo menos três outras empresas sediadas nos EUA, embora detalhes específicos sobre elas permaneçam não divulgados nos documentos públicos. O Chicago Sun-Times inicialmente relatado a acusação no domingo, chamando a atenção do público para o caso. Este relatório gerou novas divulgações por parte das empresas envolvidas. O presidente-executivo da Sygnia, Guy Segal, confirmou ao TechCrunch que Goldberg era funcionário e foi demitido depois que a empresa soube de seu suposto envolvimento com os ataques de ransomware. Segal afirmou que Sygnia se recusou a comentar mais devido à investigação em andamento do FBI sobre o assunto. O presidente da DigitalMint, Marc Grens, disse ao TechCrunch que Martin estava empregado na época dos supostos hacks, mas estava agindo completamente fora do escopo de seu emprego. Grens também confirmou que o indivíduo não identificado pode ser um ex-funcionário. Acrescentou que a DigitalMint está a cooperar com a investigação do governo, fornecendo informações relevantes e acesso conforme exigido pelas autoridades.

DOJ indicia funcionários da DigitalMint e Sygnia por orquestrar ataques de ransomware

Related Posts

Recent Posts

- Compensação de US $ 20 da Verizon: como reivindicar seu crédito de interrupção hoje

- Trump formaliza acordo de exportação de chips de IA com imposto de 25% sobre vendas na China

- Anthropic nomeia a veterana da Microsoft Irina Ghose para liderar a expansão na Índia

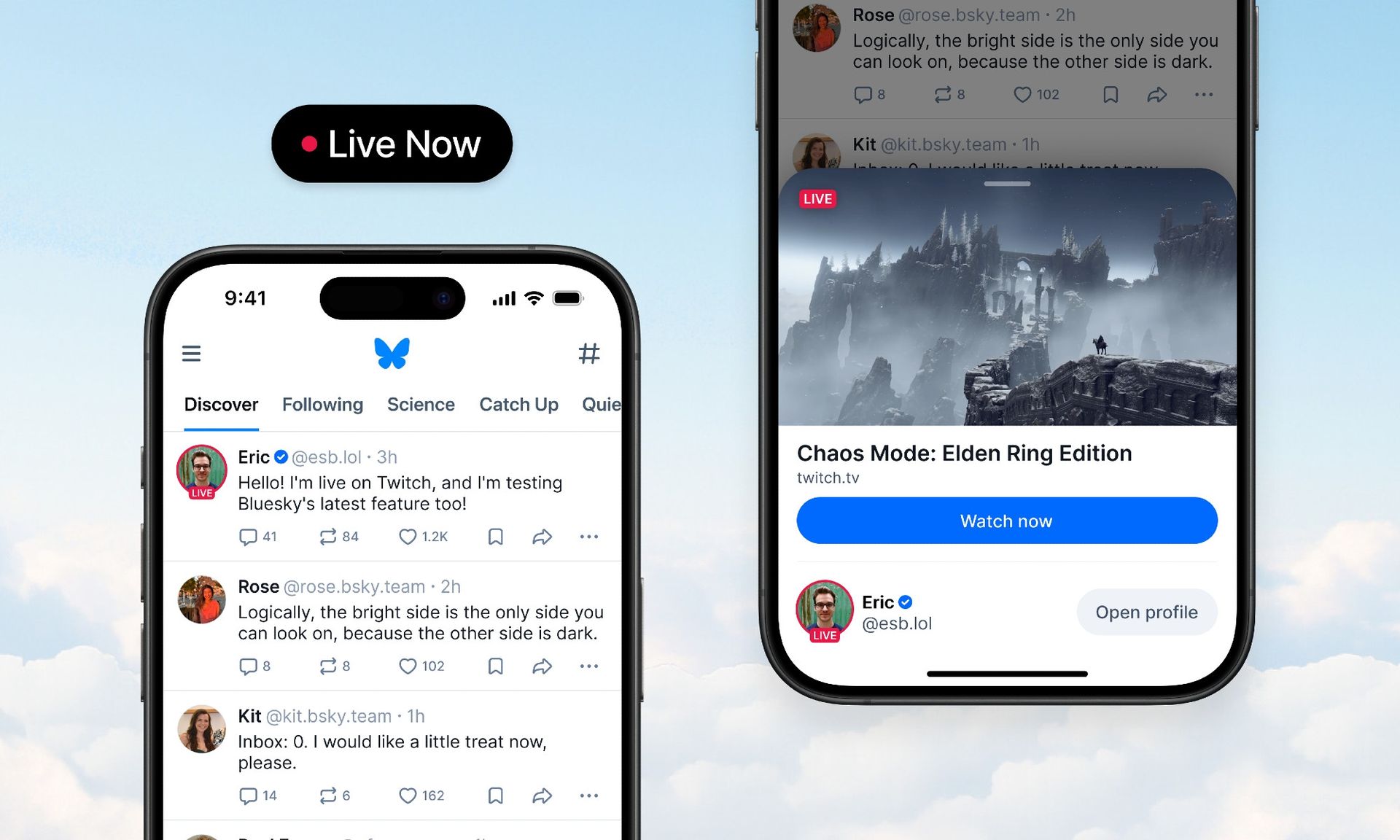

- Bluesky lança emblema e cashtags Live Now em grande atualização

- Netflix garante acordo global de US$ 7 bilhões para filmes da Sony Pictures

Recent Comments

Nenhum comentário para mostrar.