Oracle tem negado Uma violação de seus servidores de login do Oracle Cloud Federated SSO e o roubo de dados da conta para seis milhões de usuários. No entanto, BleepingComputer Verificou várias empresas confirmam a validade das supostas amostras de dados violados.

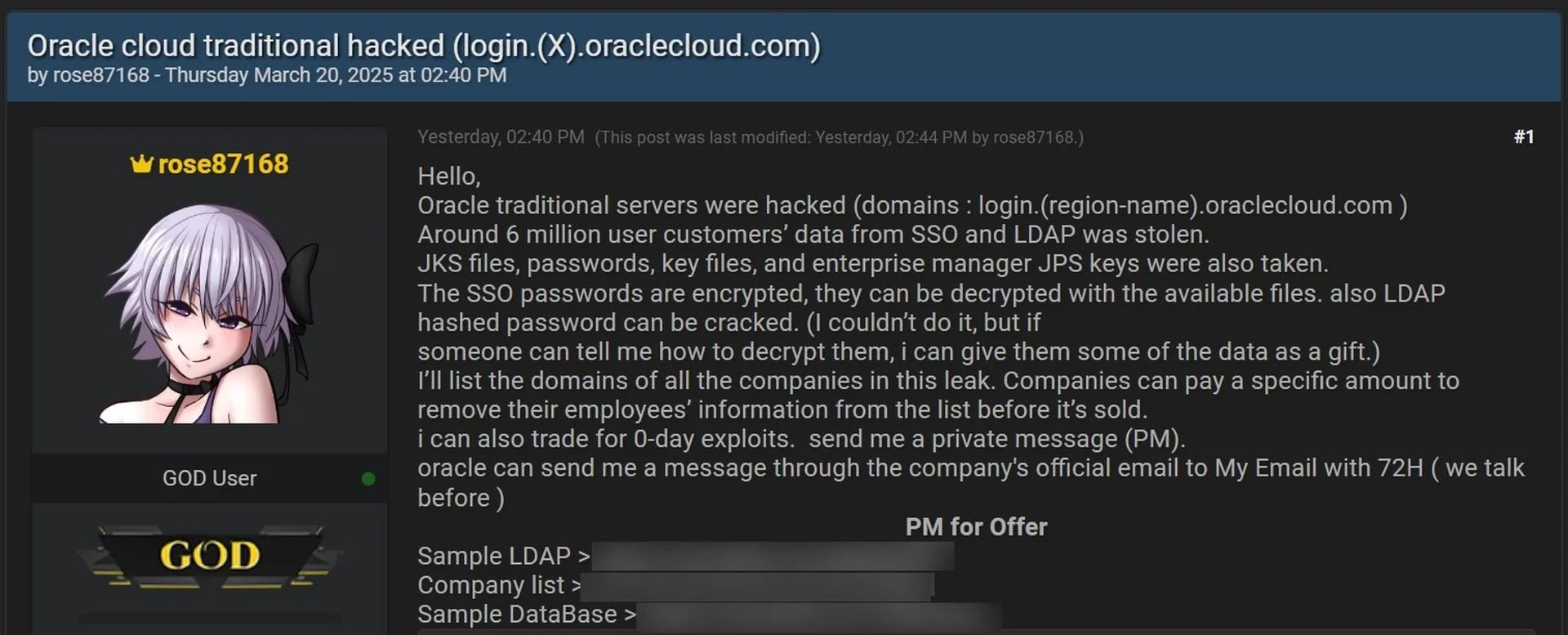

A violação foi relatada pela primeira vez por uma pessoa chamada Rose87168, que alegou ter acessado os servidores Oracle Cloud. O ator de ameaças começou a vender supostos dados de autenticação para 6 milhões de usuários, reivindicando SSO roubado, e as senhas LDAP podem ser descriptografadas.

Os dados comprometidos incluem endereços de email, dados LDAP e uma lista de 140.621 domínios para empresas e agências governamentais afetadas pela violação. No entanto, muitos desses domínios parecem testes e vários domínios pertencem a algumas empresas.

Alguns domínios parecem ser testes e vários domínios existem por empresa.

O ROSE87168 também forneceu um URL do Archive.org, levando a um arquivo de texto que eles colocaram no servidor “login.us2.oraclecloud.com”. Isso demonstrou a capacidade do hacker de criar arquivos nos servidores da Oracle, que suporta a probabilidade de uma violação.

A Oracle, no entanto, refutou as reivindicações de uma violação, apesar da demonstração da verificação de dados por várias empresas.

Algumas empresas listadas verificaram a autenticidade de parte dos dados, incluindo nomes de exibição LDAP e endereços de email, confirmando que os dados violados são válidos.

Um dos e -mails obtidos por BleepingComputer Demonstra o ator de ameaças que entra em contato com a equipe de segurança da Oracle sobre seus dados. Esta correspondência mostra que eles atingiram a segmentação pretendida.

O hacker entrou em contato com o e -mail da Oracle Security alegando ter obtido dados da conta da Oracle Cloud para seis milhões de usuários.

BleepingComputer Também recebeu a comunicação, levando -os a acreditar que o Oracle estava envolvido com o ator de ameaças. Isso pode sugerir uma tentativa de interação, mas não explicitamente apontou na fonte.

A empresa de segurança cibernética Cloudsek descobriu que o servidor Oracle Fusion Middleware 11G estava executando uma versão vulnerável mais antiga. O ator de ameaças alegou ter explorado uma vulnerabilidade no software da Oracle, rastreada como CVE-2021-35587. Normalmente, isso da URL do arquivo Archive.org, as vulnerabilidades de software podem expor bugs e fatores de ameaça.

O servidor “login.us2.oraclecloud.com” foi levado offline pelo Oracle logo após surgir as notícias da suposta violação.

A ironia aqui é que o Oracle, o titã da segurança do banco de dados, é capturado em uma rede de negação contra a qual seus próprios clientes estão verificando.

Essa discrepância ressalta o mistério palpável por trás da segurança cibernética: o que constitui uma violação verificável? Esse Oracle está levando o servidor offline – um servidor aparentemente comum, mas um utilizado pelos réus – ocorre em uma resposta deliberada, mas contraditória.

É fundamental abordar o fato de que muitos desses domínios são observados como testes, e vários pertencem às mesmas entidades, sugerindo que os atacantes apenas eliminaram informações do diretório ou encontraram uma maneira de evocar vários subdomínios de maneira ilusionista.

- A empresa de segurança cibernética Cloudsek descoberto: Uma versão vulnerável mais antiga do Oracle Fusion Middleware 11g em execução, possivelmente explorada por CVE-2021-35587.

É imperativo questionar a lacuna entre as ações rápidas da Oracle para derrubar um servidor e sua negação direta de qualquer violação, mantendo as brechas abertas para mais infiltração. Isso destaca um problema crescente na segurança cibernética, onde as empresas devem enfrentar o perigo apresentado por software desatualizado e outras vulnerabilidades que ignoraram por muito tempo.

O principal argumento não é a negação, mas o engajamento: os relatórios compartimentados mostram que o ator de ameaças atingiu a equipe de segurança da Oracle com amostras de dados roubadas. Essa interação é reveladora – as estratégias de defesa do Oacle precisam de uma revisão abrangente, incluindo a reforma da segurança do servidor e abordando possíveis vulnerabilidades em seu software.