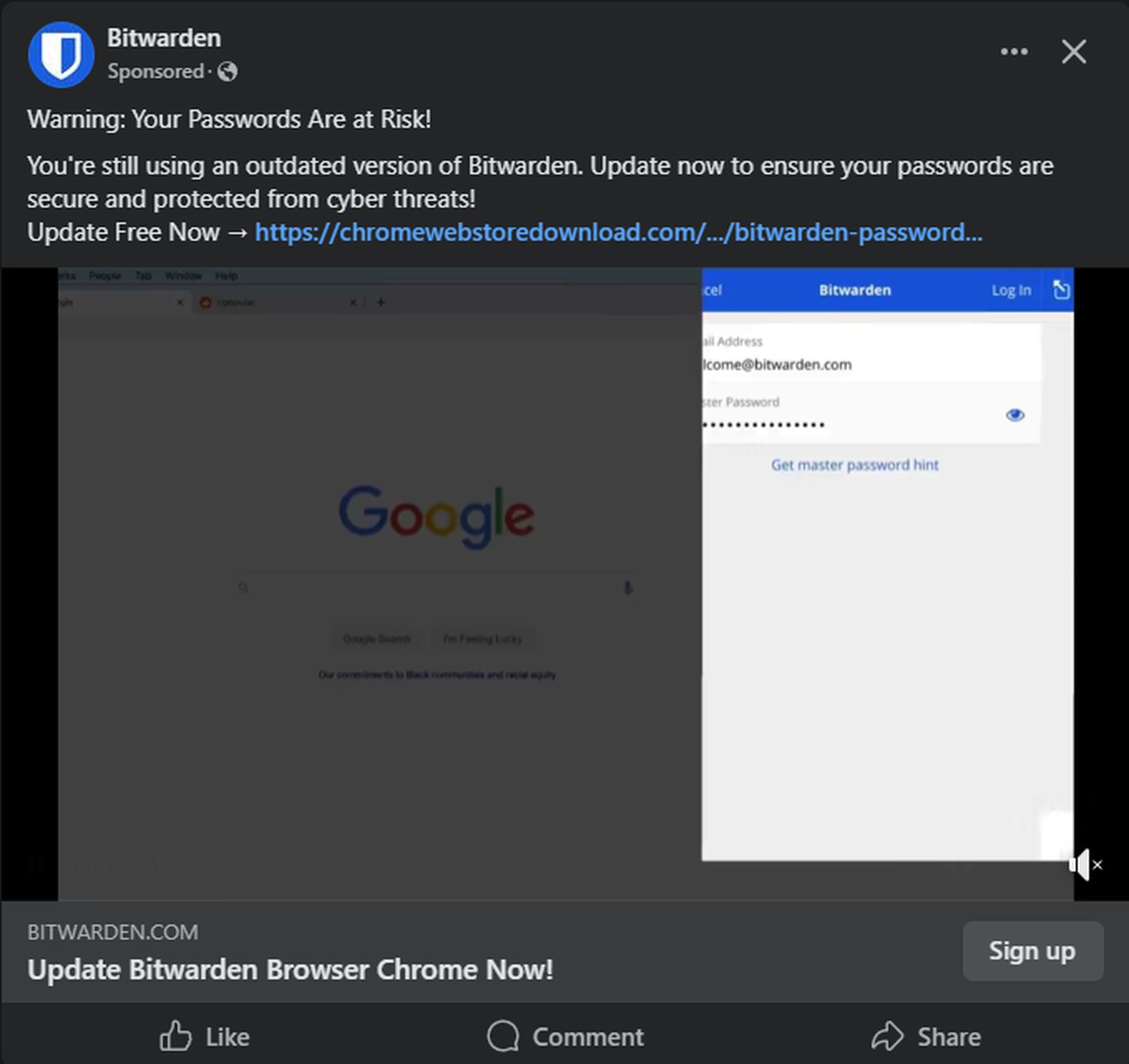

Ao longo de 2024, surgiu uma tendência perturbadora à medida que hackers exploravam anúncios do Facebook para distribuir extensões falsas do Chrome disfarçadas de gerenciadores de senhas legítimos como o Bitwarden. Esta sofisticada campanha de malvertising ataca os medos dos usuários em relação às ameaças cibernéticas e os engana para que baixem software malicioso.

Hackers exploram anúncios do Facebook para distribuir extensões falsas do Chrome

O Bitdefender Labs acompanhou de perto estas campanhas, revelando que a última operação foi lançada em 3 de novembro de 2024. Visando utilizadores com idades entre os 18 e os 65 anos em toda a Europa, os atacantes criam um sentido de urgência ao alegar que os utilizadores devem instalar uma atualização de segurança crítica. Ao personificar uma marca confiável, eles aproveitam efetivamente a plataforma de publicidade do Facebook para ganhar a confiança dos usuários.

O processo enganoso começa quando os usuários encontram um anúncio no Facebook que os avisa que suas senhas estão em risco. Clicar no anúncio os direciona para uma página fraudulenta projetada para imitar a Chrome Web Store oficial. No entanto, em vez de um download seguro, os usuários são redirecionados para um link do Google Drive que hospeda um arquivo ZIP contendo a extensão prejudicial. Para instalá-lo, os usuários devem seguir um processo detalhado que envolve ativar o modo de desenvolvedor em seu navegador e fazer o sideload da extensão, um método que contorna os protocolos de segurança padrão.

Como funciona a extensão falsa do Bitwarden

Depois que a extensão maliciosa é instalada, ela solicita permissões abrangentes, permitindo interceptar e manipular a atividade do usuário online. Conforme descrito no arquivo de manifesto da extensão, ela opera em todos os sites e pode acessar armazenamento, cookies e solicitações de rede. Isso fornece aos hackers acesso total a informações confidenciais. Por exemplo, as permissões incluem:

- menus de contexto

- armazenar

- biscoitos

- guias

- declarativoNetRequest

O script em segundo plano da extensão inicia uma série de atividades prejudiciais assim que é instalada. Ele verifica rotineiramente os cookies do Facebook e recupera dados vitais do usuário, incluindo identificadores pessoais e informações de pagamento associadas às contas de anúncios do Facebook. A confidencialidade dos dados roubados pode ter repercussões graves, incluindo roubo de identidade e acesso não autorizado a contas financeiras.

Hackeie a Microsoft e ganhe US$ 4 milhões com Zero Day Quest

O uso de plataformas legítimas como Facebook e Google Drive obscurece a verdadeira natureza do malware. Os especialistas em segurança recomendam diversas estratégias para mitigar os riscos associados a esta ameaça:

- Verifique as atualizações de extensões nas lojas oficiais do navegador, em vez de clicar em anúncios.

- Tenha cuidado com anúncios patrocinados, especialmente aqueles que solicitam atualizações imediatas de ferramentas de segurança.

- Revise criticamente as permissões de extensão antes da instalação.

- Utilize recursos de segurança, como desativar o modo de desenvolvedor quando não estiver em uso.

- Denuncie imediatamente anúncios suspeitos às plataformas de mídia social.

- Implemente uma solução de segurança confiável que detecte e bloqueie tentativas de phishing e extensões não autorizadas.

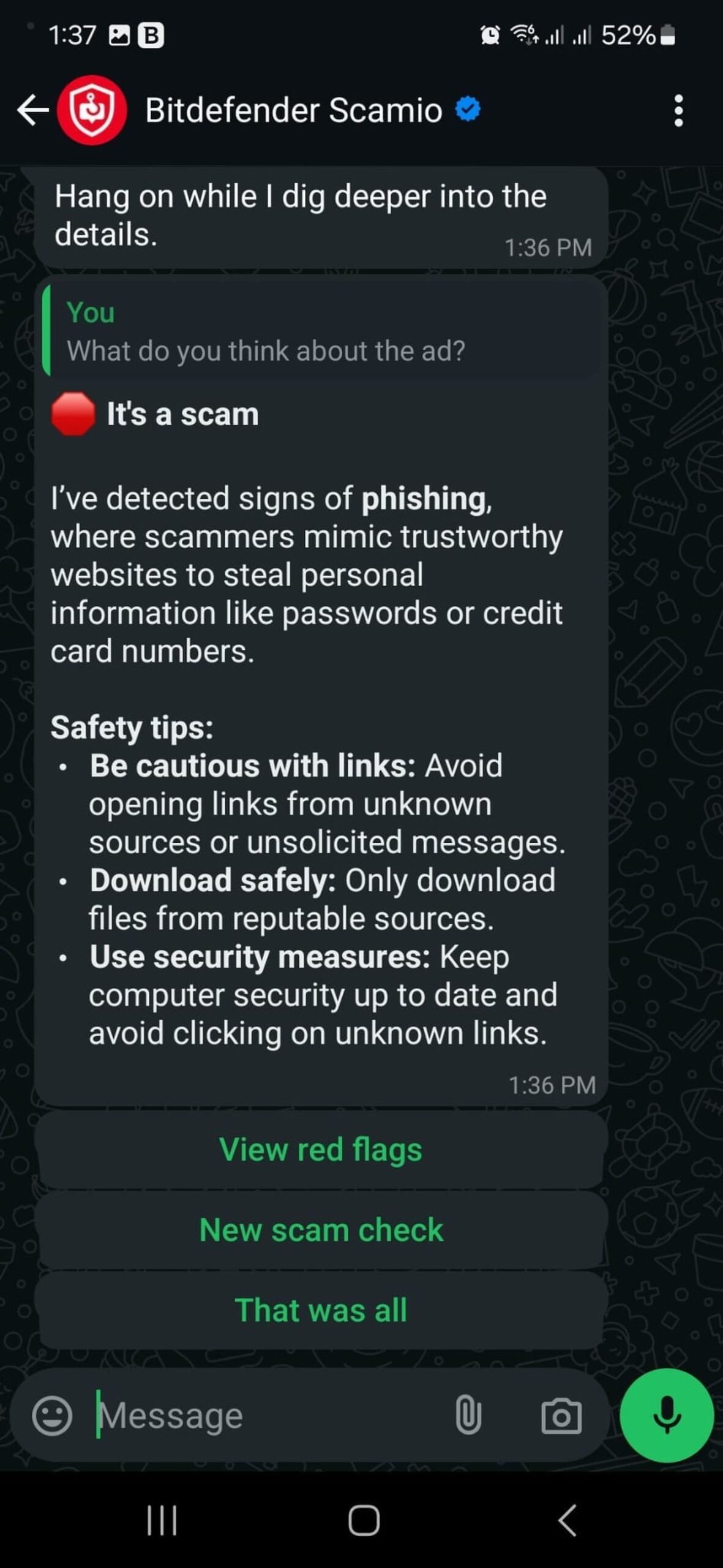

O Bitdefender oferece uma ferramenta chamada Scamio, que ajuda os usuários a identificar conteúdo malicioso online. Ele avalia links, mensagens e outras interações digitais para destacar possíveis fraudes, oferecendo aos usuários uma camada extra de defesa.

Crédito da imagem em destaque: Soumil Kumar/Unsplash