Lembrar Spam Bluetooth ataca iPhones sofrendo por muito tempo? Bem, Wall of Flippers está aqui para se tornar um remédio para isso!

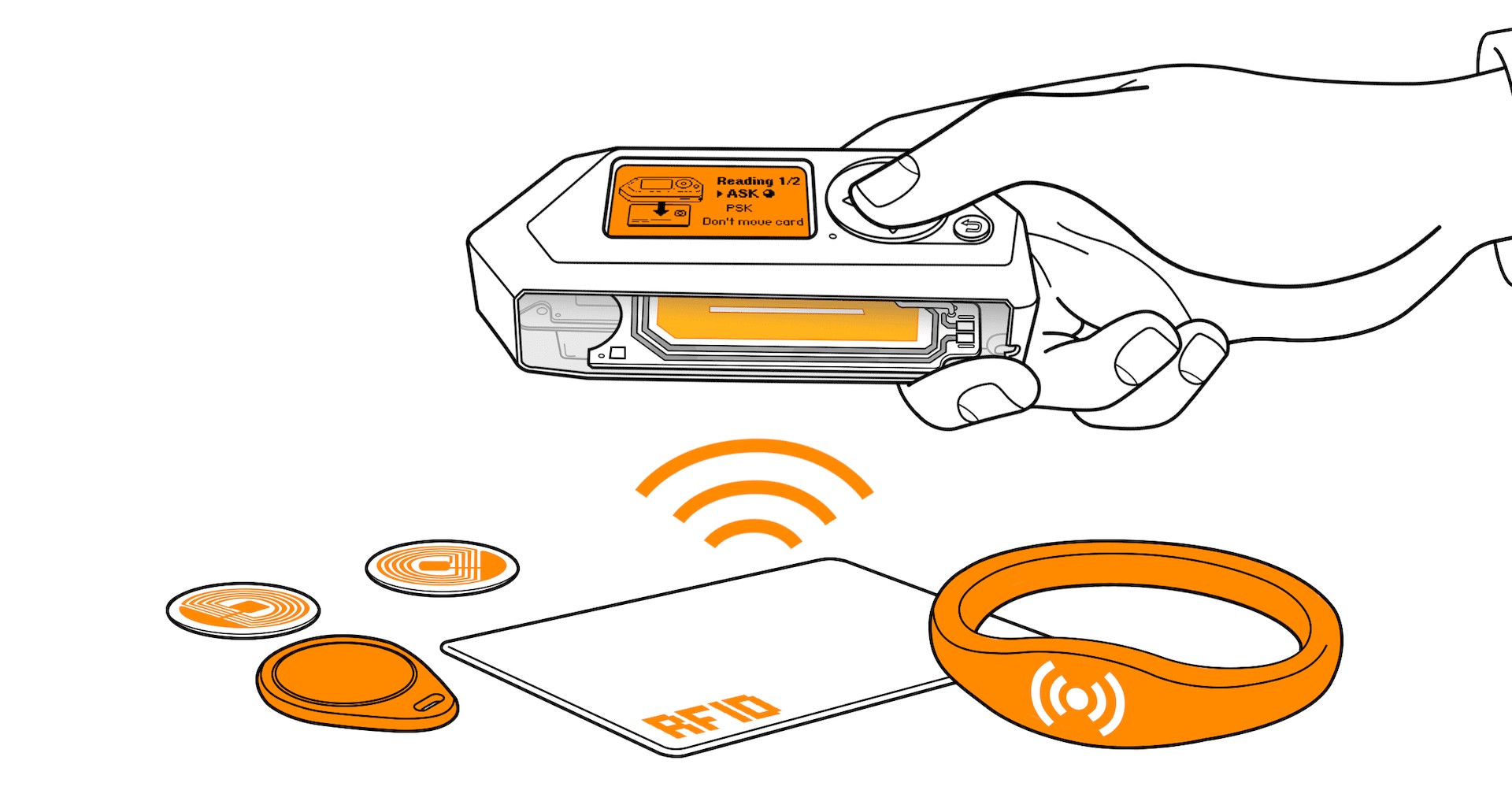

O Flipper Zero, um pequeno dispositivo de teste de penetração, tornou-se um queridinho da comunidade de segurança. Ele vem com ferramentas para explorar hardware, software e protocolos sem fio. Mas, como qualquer ferramenta poderosa, ela pode ser mal utilizada. Entre na onda crescente de ataques de spam Bluetooth alimentados pelo Flipper Zero e um arsenal crescente de firmware personalizado. Mas não tema, pois um novo herói surgiu: Wall of Flippers.

Em setembro de 2023, o mundo testemunhou o nascimento de Nadadeira Zero Spam Bluetooth. Os pesquisadores demonstraram a capacidade de bombardear dispositivos Apple com solicitações de conexão falsas, desencadeando uma torrente interminável de pop-ups e causando estragos nas notificações.

Embora inicialmente visto como uma brincadeira, o potencial para mais aplicativos maliciosos era grande. Logo, surgiu um firmware personalizado, expandindo a tela de ataque para Android e Windows, enviando spam aos usuários com anúncios indesejados e comprometendo potencialmente a segurança do dispositivo.

O que é Parede de Nadadeiras?

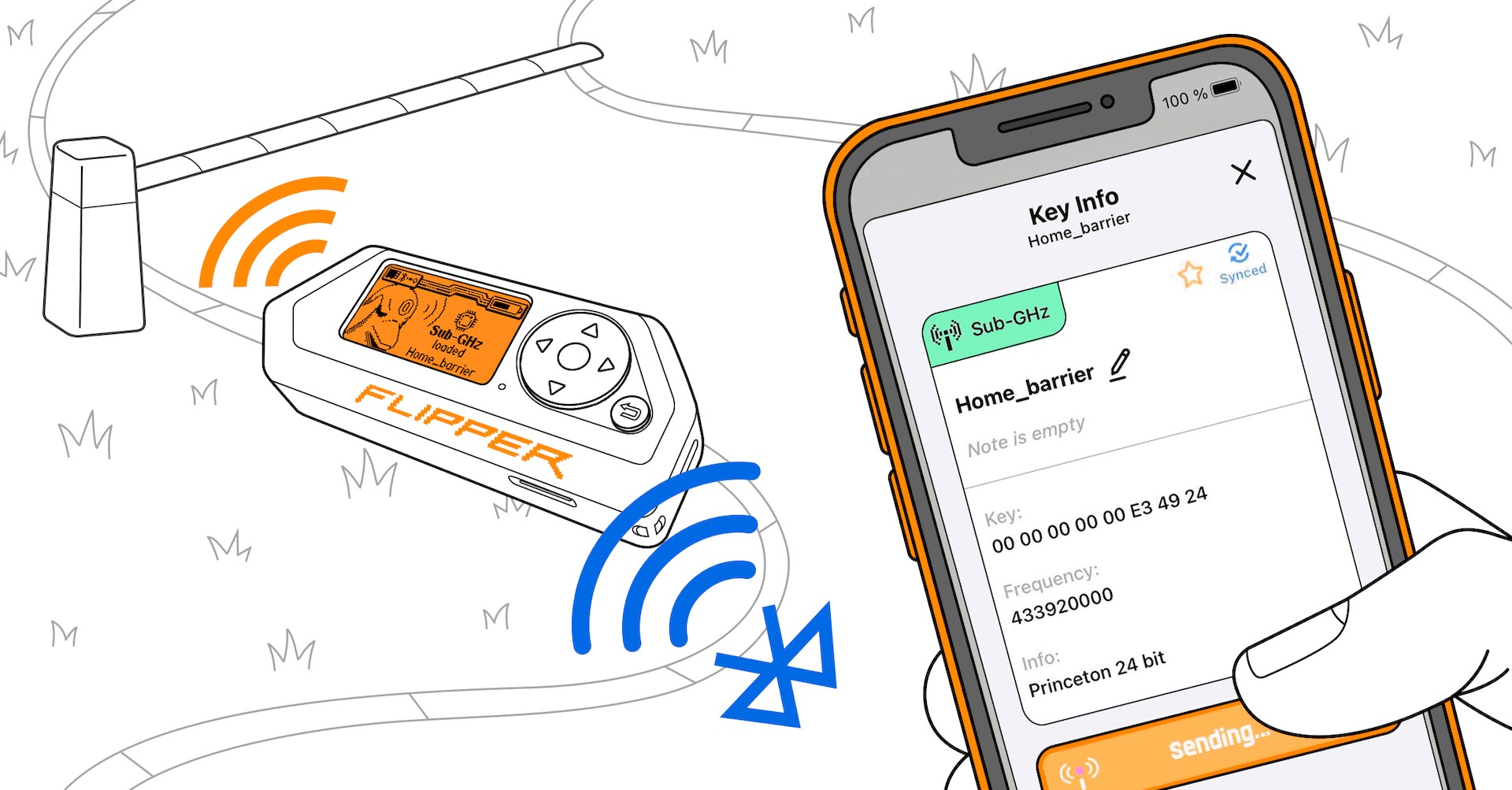

Wall of Flippers é um projeto Python de código aberto que oferece um farol de esperança. Rodando em Linux e Windows, o Wall of Flippers (WoF) monitora continuamente a atividade Bluetooth LE próxima, alertando os usuários sobre ameaças potenciais e fornecendo informações valiosas.

Wall of Flippers procura padrões específicos em pacotes BLE indicativos de atividade maliciosa. Atualmente detecta:

- Atividade Flipper Zero (BT deve estar ativado)

- Ataques BLE indutores de travamento/popup do iOS

- Ataques BLE indutores de travamento/popup do Android

- Ataques BLE do Windows Swift Pair

- Ataques LoveSpouse BLE

Wall of Flippers captura dados cruciais como endereço MAC do invasor, intensidade do sinal e conteúdo do pacote, capacitando os usuários a:

- Bloqueie o dispositivo agressor

- Denuncie o invasor

- Reunir evidências para uma investigação mais aprofundada

Como instalar o Wall of Flippers

Aqui está um guia passo a passo sobre como instalar o WoF no Windows:

- Instale Python:

- Vá para a página de download do Python e baixe o versão mais recente do Python para Windows

- Assim que o download for concluído, execute o arquivo de instalação e siga as instruções para instalar o Python

- Instale o pip:

- Abra um prompt de comando ou janela de terminal

- Execute o seguinte comando para instalar o pip:

- $ pip instalar –atualizar pip

- Instale sombrio:

- Execute o seguinte comando para instalar o sombrio:

- $ pip instalação sombria

- Execute o seguinte comando para instalar o sombrio:

- Clone o repositório WoF:

- Abra um prompt de comando ou janela de terminal

- Execute o seguinte comando para clonar o repositório WoF:

- $ git clone https://github.com/K3YOMI/Wall-of-Flippers

- Navegue até o diretório WoF:

- CD no diretório WoF:

- $ cd ./Parede de Flippers

- CD no diretório WoF:

- Execute o script WoF:

- Execute o seguinte comando para iniciar o script WoF:

- $py WallofFlippers.py

- Execute o seguinte comando para iniciar o script WoF:

Se você encontrar algum problema durante o processo de instalação, consulte o Documentação do Wall of Flippers no GitHub Para maiores informações.

FlipperZero é realmente o vilão aqui?

Flipper Zero, uma poderosa ferramenta de pen-testing, foi recentemente examinada por seu papel na situação de spam de Bluetooth. No entanto, é importante reconhecer que o a ferramenta em si não é a raiz do problema.

Flipper Zero pode ser usado para ambos propósitos positivos e negativos, assim como qualquer outra ferramenta. É a intenção por trás do seu uso que merece um exame minucioso, e não a ferramenta em si.

Uma razão pela qual culpar o Flipper Zero é excessivamente simplista é que ataques semelhantes podem ser lançados a partir de múltiplas plataformas. Os invasores podem usar computadores Linux ou dispositivos Android com aplicativos específicos para realizar o mesmo tipo de ataques. Focar apenas no Flipper Zero ignora esses vetores de ataque alternativos e não consegue resolver o problema maior.

Além disso, é importante reconhecer que o Flipper Zero tem usos legítimos em pesquisa de segurança, hacking de hardware e exploração de protocolos sem fio. Ao pintá-lo apenas como uma ferramenta para fins nefastos, minimizamos seus benefícios potenciais e o papel valioso que pode desempenhar nas mãos de utilizadores responsáveis.

Crédito da imagem em destaque: Nadadeira Zero.